Haben wir nicht alle schon einmal eine dieser E-Mails erhalten? „Bitte verifizieren Sie Ihr Konto“ steht dort beispielsweise, versehen mit einem Link und unterschrieben von einem vertrauenswürdig erscheinenden Absender wie der eigenen Bank oder der Lieblings-Shopping-Webseite.

Hinter dieser unscheinbaren E-Mail steckt jedoch ein relativ einfaches, aber effektives Phishing-Schema: Der Link, der auf den ersten Blick zum ursprünglichen Dienst zu führen scheint, führt das Opfer tatsächlich zu einer von Betrügern kontrollierten Webseite. Das gefälschte Login-Portal sieht der ursprünglichen Anmeldeseite zum Verwechseln ähnlich und soll die Nutzer auf diese Weise dazu bringen, ihre Zugangsdaten einzugeben, damit die Angreifer ihr Konto kapern können. Wer also ganz unbedarft auf diesen Link klickt und sich bei seinem Konto anmeldet, verschafft Betrügern (unbemerkt) Zugriff auf das eigene Konto, Kreditkartendaten und wichtige Passwörter.

Für Kriminelle ist das ein lukratives Geschäft, bei Betroffenen ist der Schaden schnell groß. Das Beratungsunternehmen MSCI hat die Kosten von Phishing-Attacken und den unterschiedlichen Formen von Identitätsdiebstahl bereits im Jahr 2014 auf weltweit 5 Milliarden US-Dollar pro Jahr geschätzt – und die Situation hat sich seitdem kaum verbessert. Hier setzt ein neues Firefox Feature an, das ab Version 60 ausgeliefert wird: Mit der Web-Authentifizierungs-API (kurz: WebAuthn API) können Phishing-Attacken deutlich erschwert und auch verhindert werden.

Schutzmaßnahmen gegen Phishing

Es gibt die unterschiedlichsten Möglichkeiten zur Bekämpfung von Phishing-Attacken. Da keiner dieser Ansätze selbstständig funktioniert, setzen Online-Dienste meist mehrere gleichzeitig ein. Wir möchten Euch gerne eine Übersicht über die verbreitetsten Ansätze geben:

Meist liegt die Verantwortung bei den Nutzern

Es gibt einige Lösungen, die Unternehmen einfach, schnell und kostengünstig einführen können – die die Verantwortung allerdings auf die Nutzer abwälzen, anstatt technische Voreinstellungen zu treffen, die Phishing verhindern könnten. Die erste Reaktion der von Phishing betroffenen Banken und Zahlungsdienstleister bestand beispielsweise darin, die Nutzer darüber aufzuklären, nicht auf Links in E-Mails zu klicken. Nutzer sollen außerdem selbst prüfen, ob die E-Mail tatsächlich vom angegebenen Dienst stammt – oder eine Fälschung ist. Das ist gar nicht einfach zu erkennen, da die heutigen Fälschungen meist täuschend echt wirken. Waren derlei Mails früher an einer nicht personalisierten Ansprache (“Lieber Kunde”), schlechter Grammatik und Rechtschreibung oder fehlenden persönlichen Informationen leicht zu erkennen, sehen sie heute oft genau aus wie das Original.

Eine weitere Lösung besteht deshalb darin, Logins durch Bilder und eingefärbte Wörter, die bei der Registrierung vom Nutzer ausgewählt werden, zu personalisieren. Die Nutzer werden darauf hingewiesen, beim Login auf diese Bilder und Wörter zu achten und ihre Daten nur dann einzugeben, wenn sie diese wiedererkennen.

Wie allerdings eine Studie zeigt, sind auch diese Gegenmaßnahmen nicht besonders wirksam. Die große Mehrheit der Nutzer ignoriert die vorgegebenen Hinweise nämlich – und auch fehlende Hinweise auf HTTPS- oder EV-Zertifikate in der Eingabezeile des Browsers kommen den meisten nicht verdächtig vor.

Warum Online-Dienste die Verantwortung übernehmen sollten

Der Nutzer selber sollte sich natürlich bestmöglich absichern. Technische Lösungen sind aber viel wirksamer – vor allem wenn sie so eingesetzt werden, dass sie Millionen von Nutzern automatisch schützen. Da die meisten Phishing-Angriffe über unerwünschte E-Mail-Nachrichten gestartet werden, sind Online-Dienste kontinuierlich dabei, ihre Spam-Filter zu verbessern und so die Anzahl der betrügerischen Nachrichten an die Nutzer zu reduzieren.

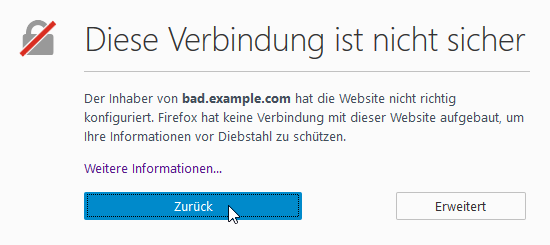

Gerade Browser-Anbieter sind besonders daran interessiert, ihre Nutzer vor Phishing zu schützen, denn sie sind ein wesentlicher Bestandteil der Betrugsmasche: Schließlich wird die gefälschte Website in einem Browser geladen und hier bietet sich dann auch die letzte Chance, den Betrug zu verhindern. Seit Version 2.0 verwendet Firefox deshalb den SafeBrowsing-Dienst von Google, um Fälschungen im Web zu erkennen und eine Warnung anstelle der eigentlichen Website anzuzeigen, wenn etwas nicht stimmt.

Mehr Sicherheit dank Zwei-Faktor-Authentifizierung

Wir haben also den aufgeklärten und wachsamen Nutzer, der durch zusätzliche technische Maßnahmen doppelt vor Phishing geschützt werden soll. Allerdings gehen auch diese vorgestellten Anti-Phishing-Maßnahmen nicht das Grundproblem an: Kennen Betrüger die Kombination von Benutzername und Passwort reicht das bereits aus, um sich als Benutzer auszugeben.

Deshalb braucht es eine zusätzliche Sicherheitshürde – einen zweiten Faktor zur Identifizierung. Und das kann vieles sein: ein USB-Stick, ein Bluetooth-Gerät, ein Smartphone oder einfach ein Schlüssel, der auf einem anderen Gerät gespeichert ist.

Um sich bei einem Online-Dienst einloggen zu können, muss der Nutzer dann nicht nur den ersten Faktor – die Kombination aus Benutzernamen und Passwort – auf einer Webseite eingeben, sondern auch einen Code oder einen Schlüssel, den er über diesen zweiten Faktor erhält. Der Nutzer kann sich also nur dann bei einem Online-Dienst anmelden, wenn beide Faktoren gemeinsam eingegeben werden und zusammenpassen. Andernfalls wird der Zugriff verweigert.

SMS-Verifizierung

Eine Möglichkeit, sich mit dieser so genannten “Zwei-Faktor-Authentifizierung” bei einem Dienst anzumelden, ist die Verifizierung per SMS. Unterstützt ein Dienst SMS-Verifizierung, so sendet er eine einmalig gültige PIN per SMS an das Telefon des Nutzers. Nachdem der Dienst den Benutzernamen und das Passwort verifiziert hat, muss der Nutzer diese PIN eingeben. Die SMS-Verifizierung – bekannt aus dem Onlinebanking – gehört zu den Zwei-Faktor-Protokollen der ersten Stunde, da Textnachrichten schon immer weitgehend unterstützt wurden. Mittlerweile raten Experten jedoch von der Verifizierung mit SMS-Nachrichten ab. Das Telefonsystem ist zu anfällig, wodurch Lauschangriffe oder das Umleiten von Textnachrichten zu einfach und zu billig werden.

One-Time Password Algorithmen

Eine bessere Möglichkeit, Telefone als zweite Faktoren zu nutzen, bieten sogenannte One-Time Password (OTP) Protokolle. Nehmen wir einmal an, Du möchtest Dich auf der Webseite Deiner Bank anmelden, um Geld zu überweisen. Dann musst Du zuerst Deinen Benutzernamen und Dein Passwort eingeben. Der zweite Faktor wird über eine OTP-App auf dem Smartphone generiert: Dort wird ein zeitlich begrenzt gültiges Passwort in Form eines sechsstelligen Codes angezeigt. Diesen Code musst Du dann auf der Webseite Deiner Bank eingeben, um die Anmeldung abzuschließen. Dasselbe Verfahren wird übrigens genutzt, wenn Du eine Kreditkartentransaktion beim Online-Shopping mit einem Secure Code absicherst.

OTP ist das am weitesten verbreitete Zwei-Faktor-Schema und kann zur Absicherung der wichtigsten Konten verwendet werden. Leider ist es für den Nutzer oft etwas mühsam, ein Telefon überhaupt erst einmal zu registrieren und dann bei jeder Anmeldung die OTP-App zu öffnen und die Ziffern manuell einzugeben. Und auch dieses Schema kann noch von einem Angreifer gephisht werden – auch wenn dieser (immerhin) nur noch eine begrenzte Zeitspanne hat, um sich unerlaubt einzuloggen.

Noch sicherer: Zwei-Faktor Authentifizierung mit einem Token

Die Zwei-Faktor-Authentifizierung ist aktuell zweifellos die sicherste Lösung gegen Phishing. Kaum Chancen haben Angreifer, wenn Du als zweiten Faktor einen Token nutzt, also z. B. einen speziellen USB-Stick, der auf dem Industriestandard U2F (“Universal Second Factor”) basiert, wie Yubikey oder U2F-Zero.

Dies funktioniert folgendermaßen: Wenn Du Dich über den Browser bei Deinem Online-Konto anmeldest, musst Du zuerst Deinen Benutzernamen und Dein Passwort angeben. Anschließend fragt die Webseite nach dem zweiten Faktor. Um diesen zu registrieren, musst Du nur den eingesteckten USB-Stick berühren, dieser generiert den Schlüssel dann automatisch und leitet ihn an die Webseite weiter.

Bald wird es auch möglich sein, sich ganz ohne Benutzernamen und Passwort anzumelden, indem Du beispielsweise Dein Smartphone als sicheren Token verwendest. Aber dazu erzählen wir Dir gerne mehr, wenn es soweit ist.

Web-Authentifizierung – bald in Deinem Firefox

Das war eine sehr kurze Einführung in die Welt der Web-Authentifizierung, aber wir hoffen, das Thema Phishing und die Möglichkeiten, Phishing mithilfe der Web-Authentifizierung zu bekämpfen, ein wenig zugänglicher gemacht zu haben.

Wir möchten es Dir und allen unseren Nutzern ermöglichen, Anmeldungen mit zwei Faktoren abzusichern. Deshalb liefern wir Firefox 60 mit der standardmäßig aktivierten WebAuthn-API aus. Wenn Entwickler diese in ihren Anmeldeprozess integrieren, können sie Millionen von Nutzern, die bereits im Besitz solcher Tokens sind, noch besser absichern. Die Web-Authentifizierung schützt unsere Daten, wenn sie im Internet unterwegs sind – und jetzt können wir damit auch das Phishing viel, viel schwerer machen.

Also nimm Dir ein paar Minuten Zeit, mach einmal die Runde bei deinen Online-Diensten, aktiviere wo immer es möglich ist die Anmeldung über die Zwei-Faktor-Authentifizierung – und fühl dich sofort besser und sicherer.